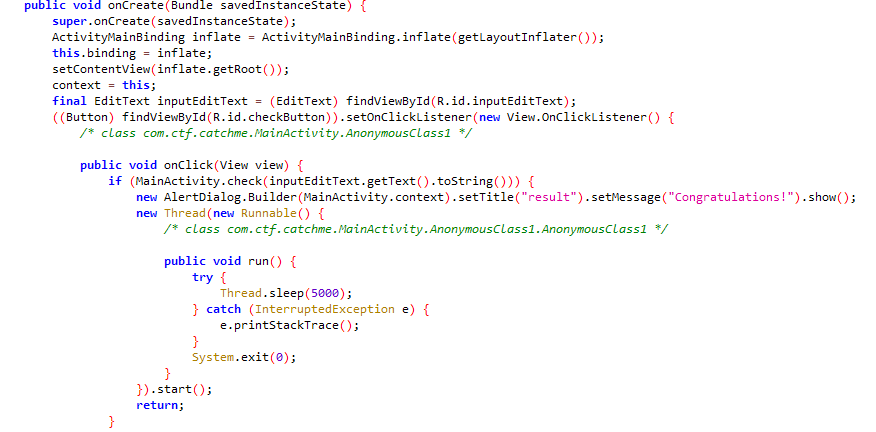

主要check函数在native层里面

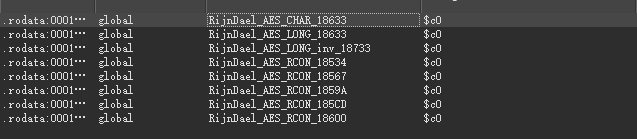

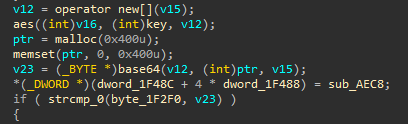

ida打开so文件,findcrypto找到aes加密,定位到主要加密函数 sub_B2A4

先是一个aes然后是base64

很多的反调试,但是可以直接静态解,aes的key和最后的比较函数都经过异或加密

加密函数datadiv_decode2726420793510661260()

1 | a=[0x4F, 0x1C, 0x36, 0x49, 0x09, 0x3A, 0x3F, 0x07, 0x4D, 0x3D, 0x22, 0x39, 0x00, 0x0A, 0x22, 0x25, 0x06, 0x09, 0x01, 0x20, 0x4A, 0x1B, 0x51, 0x51, 0x6C, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00] |

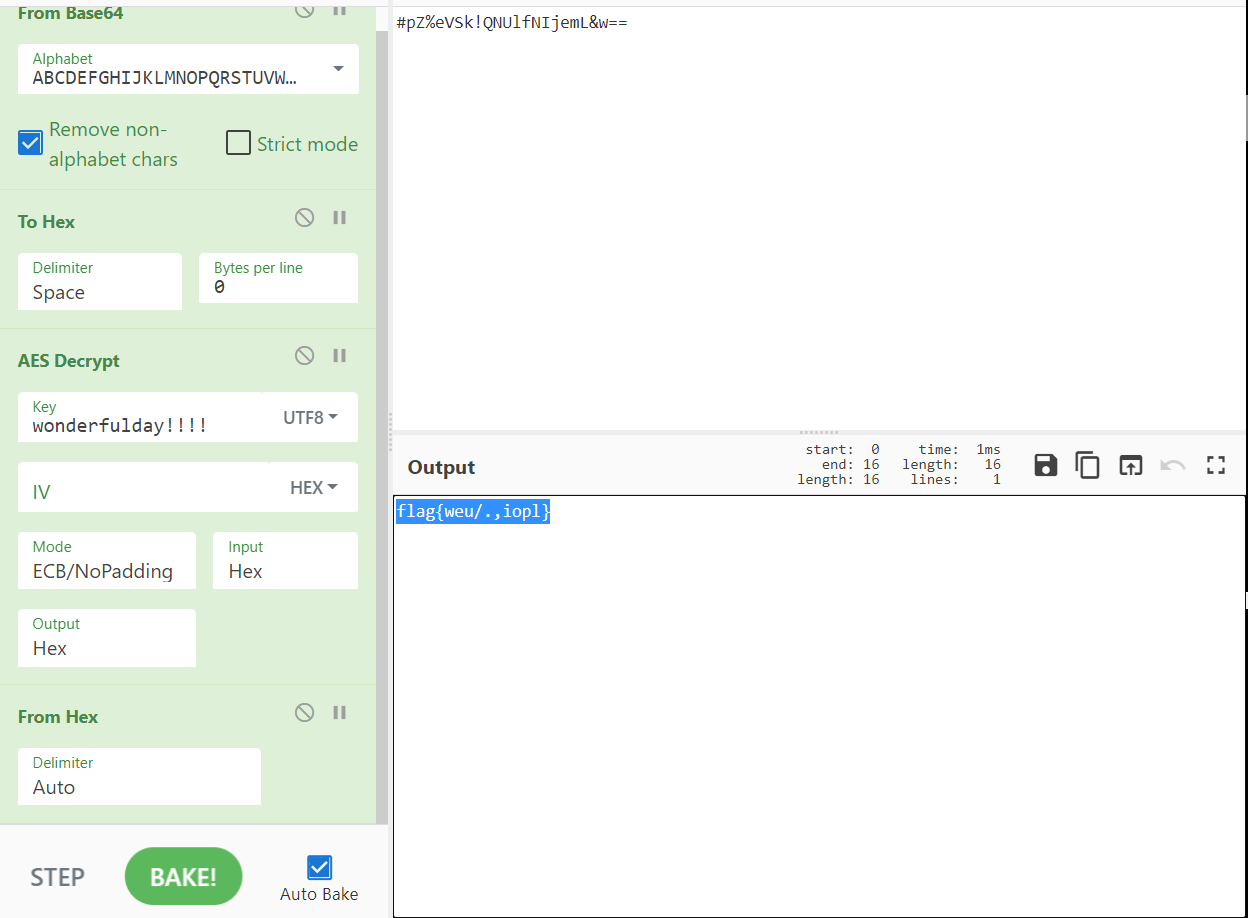

比较的字符串:#pZ%eVSk!QNUlfNIjemL&w==

aes的密钥:wonderfulday!!!!

解密得到flag

flag{weu/.,iopl}